OWASP TOP 10 이 웹보안에서 왜 중요할까?

OWASP TOP 10은 웹 어플리케이션 보안 위협의 10가지 가장 일반적인 유형을 나열하고, 이를 방지하기 위한 대처 방안을 제공하는 프로젝트입니다. 이는 웹 어플리케이션 보안에서 매우 중요합니다.

첫째로, OWASP TOP 10은 개발자, 보안 전문가 및 비즈니스 리더 등 웹 어플리케이션 보안과 관련된 모든 이해관계자들에게 가장 중요한 보안 위협에 대한 인식과 이해를 제공합니다.

둘째로, OWASP TOP 10은 웹 어플리케이션 개발 및 보안 테스트에서 가장 일반적으로 발생하는 보안 위협을 식별할 수 있는 기준을 제공합니다. 이러한 기준을 사용하여 개발자와 보안 전문가는 보다 전문적이고 체계적인 보안 테스트를 수행할 수 있으며, 이를 통해 보안 위협을 방지하고 해결할 수 있습니다.

셋째로, OWASP TOP 10은 비즈니스 리더 및 의사 결정자들에게 웹 어플리케이션 보안을 강화하기 위한 가이드라인을 제공합니다. 이러한 가이드라인을 따르면 비즈니스는 웹 어플리케이션 보안을 향상시키는 데 필요한 자원 및 예산을 할당하고, 보안 위협을 방지하고 대응할 수 있는 전략을 수립할 수 있습니다.

따라서, OWASP TOP 10은 웹 어플리케이션 보안을 강화하고 보안 위협을 방지하는 데 매우 중요한 역할을 합니다.

OWASP TOP 10의 정의?

OWASP TOP 10은 웹 어플리케이션 보안 위협의 10가지 가장 일반적인 유형을 나열하고, 이를 방지하기 위한 대처 방안을 제공하는 프로젝트입니다. OWASP는 Open Web Application Security Project의 약어로서, 웹 어플리케이션 보안에 대한 지식을 공유하고 보안 문제를 해결하기 위한 세계적인 비영리 단체입니다.

OWASP TOP 10은 전 세계적으로 가장 많이 인용되는 웹 어플리케이션 보안 위협 리스트 중 하나입니다. 이 프로젝트는 보안 전문가, 개발자, 비즈니스 리더 등 웹 어플리케이션 보안과 관련된 모든 이해관계자들에게 가장 중요한 보안 위협에 대한 인식과 이해를 제공하며, 개발자 및 보안 전문가가 웹 어플리케이션 보안을 향상시키기 위한 대처 방안을 제시합니다.

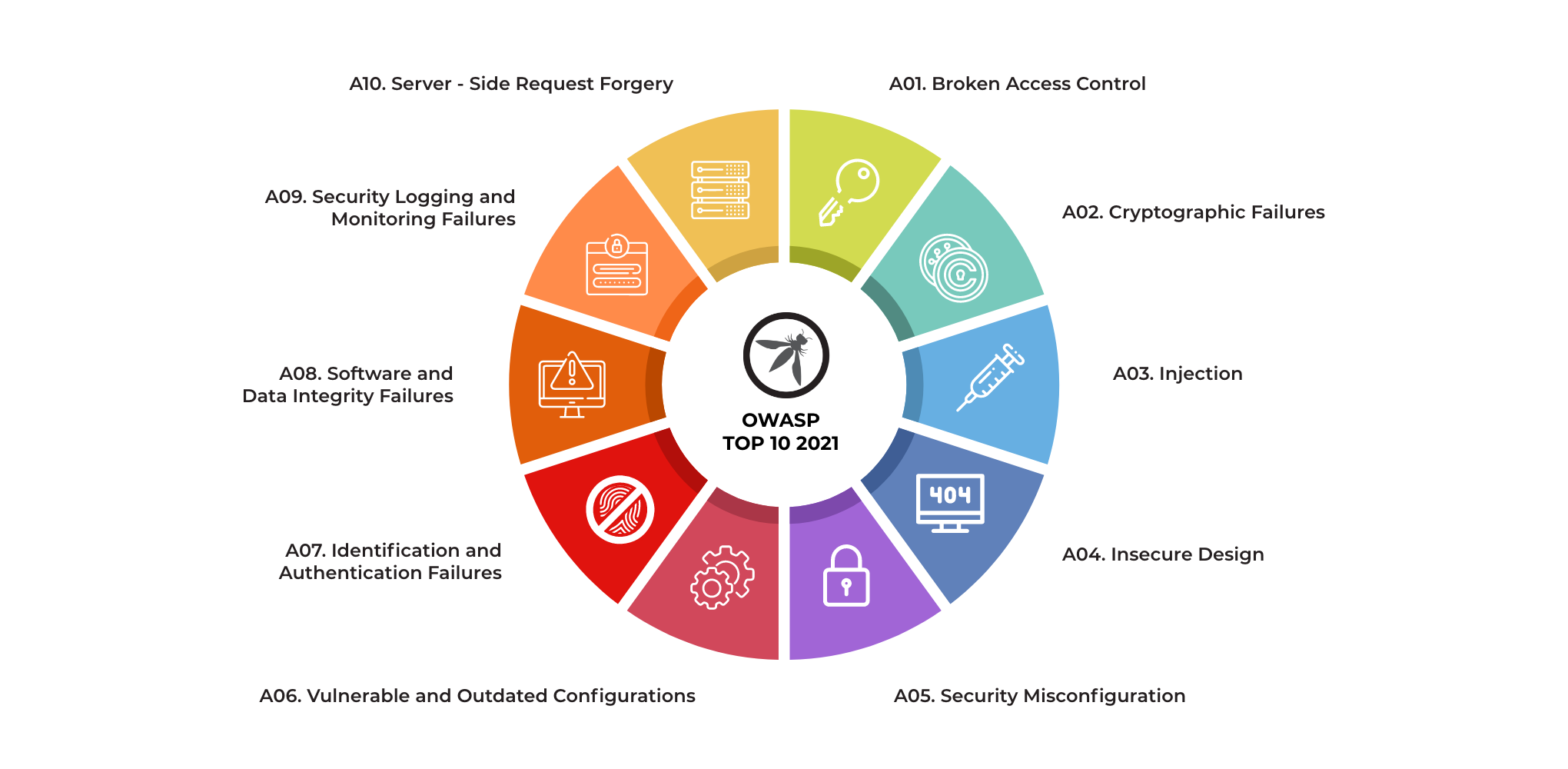

OWASP TOP 10은 다음과 같은 10가지 웹 어플리케이션 보안 위협을 포함합니다.

1.인증 및 세션 관리의 부적절한 구현

2.민감한 데이터 노출

3.취약한 대규모 업로드 기능

4.보안 설정 오류

5.악의적인 코드 삽입 (injection)

6.취약한 외부 자원 사용

7.인증되지 않은 접근 제어

8.취약한 데이터 보호

9.부적절한 로깅 및 모니터링

10.보안 결함 처리 부재

이러한 위협은 웹 어플리케이션 보안을 강화하고 보안 위협을 방지하는 데 매우 중요합니다.

OWASP TOP 10의 구체적인 사례는 뭐가 있을까?

1. 인증 및 세션 관리의 부적절한 구현:

· 예를 들어, 웹사이트 로그인 시 사용자가 제출한 비밀번호를 안전하게 처리하지 않거나, 세션 관리를 제대로 수행하지 않아 인증이 필요하지 않은 페이지에 액세스할 수 있도록 하는 경우가 있습니다.

2. 민감한 데이터 노출:

· 예를 들어, 웹사이트에서 사용자의 개인정보나 결제 정보를 보호하지 않고 노출시키는 경우가 있습니다. 이는 악의적인 사용자가 이 정보를 탈취하여 부정한 목적으로 사용할 수 있습니다.

3. 취약한 대규모 업로드 기능:

· 예를 들어, 웹사이트에 파일 업로드 기능이 있는 경우, 사용자가 업로드하는 파일에 대한 검증 절차가 부족하면 악성 코드가 포함된 파일을 업로드할 수 있습니다.

4. 보안 설정 오류:

· 예를 들어, 웹사이트에서 보안 설정이 부적절하게 구성되어 있는 경우, 악성 코드가 삽입되거나 사용자가 액세스하지 않아야 할 기밀 정보가 노출될 수 있습니다.

5. 악의적인 코드 삽입 (injection):

· 예를 들어, SQL injection 공격을 통해 웹사이트 데이터베이스에 액세스하여 사용자 정보를 탈취하는 경우가 있습니다.

6. 취약한 외부 자원 사용:

· 예를 들어, 웹사이트에서 외부 API를 사용할 때, API의 보안 취약점으로 인해 사용자 정보가 유출되거나 웹사이트가 망가질 수 있습니다.

7. 인증되지 않은 접근 제어:

· 예를 들어, 사용자가 로그인하지 않아도 액세스할 수 있는 페이지가 있는 경우, 악의적인 사용자가 민감한 정보에 액세스할 수 있습니다.

8. 취약한 데이터 보호:

· 예를 들어, 웹사이트에서 저장하는 사용자 정보를 암호화하지 않은 경우, 악의적인 사용자가 이 정보를 탈취하여 부정한 목적으로 사용할 수 있습니다.

9. 부적절한 로깅 및 모니터링:

· 예를 들어, 웹사이트에서 로깅 및 모니터링이 부적절하게 설정되어 있으면, 보안 사고 발생 시 이를 탐지하지 못하거나 대처하지 못할 수 있습니다.

10. 보안 결함 처리 부재:

예를 들어, 웹사이트에서 보안 취약점이 발견되었을 때, 이를 적절하게 처리하지 않으면 악의적인 사용자가 취약점을 이용하여 웹사이트를 공격하거나 사용자 정보를 탈취할 수 있습니다. 이를 예방하기 위해 취약점을 신속하게 수정하고 보안 업데이트를 수행해야 합니다. 보안 결함 처리 부재는 다른 위협들의 발생 원인이 될 수 있으며, OWASP TOP 10에서 가장 중요한 위협 중 하나입니다.

다음 번에는 보다 구체적인 이야기로 OWASP TOP 10을 분석해보겠습니다.

'Step for Studying > Security' 카테고리의 다른 글

| ChatGPT와 나눈 보안 이야기 <메모리 덤프의 위협성> (4) | 2023.04.24 |

|---|---|

| 웹서비스에서 SSL(TLS) 암호화로 막을 수 없는 취약점? (2) | 2023.04.14 |

| [eng] Does WebRTC require SSL (Secure Socket Layers) to be enabled for integration? (0) | 2023.04.14 |

| webRTC 연동시에 SSL(Secure Socket Layers) 안쓰면 활성화가 안되나요? (0) | 2023.04.14 |